Botnet là gì? Cách phòng chống Botnet tấn công

Tội phạm mạng ngày càng phụ thuộc vào sức mạnh của botnet để thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) và lan truyền ransomware. Vậy botnet là gì? hãy cùng chúng tôi theo dõi bài viết sau đây nhé.

Botnet là gì?

Điều đầu tiên: bot là một chương trình phần mềm được thiết kế để thực hiện một tác vụ cụ thể trên internet. Ví dụ, một con bot thu thập nội dung được thiết kế để lưu lại nội dung trên nhiều trang web khác nhau.

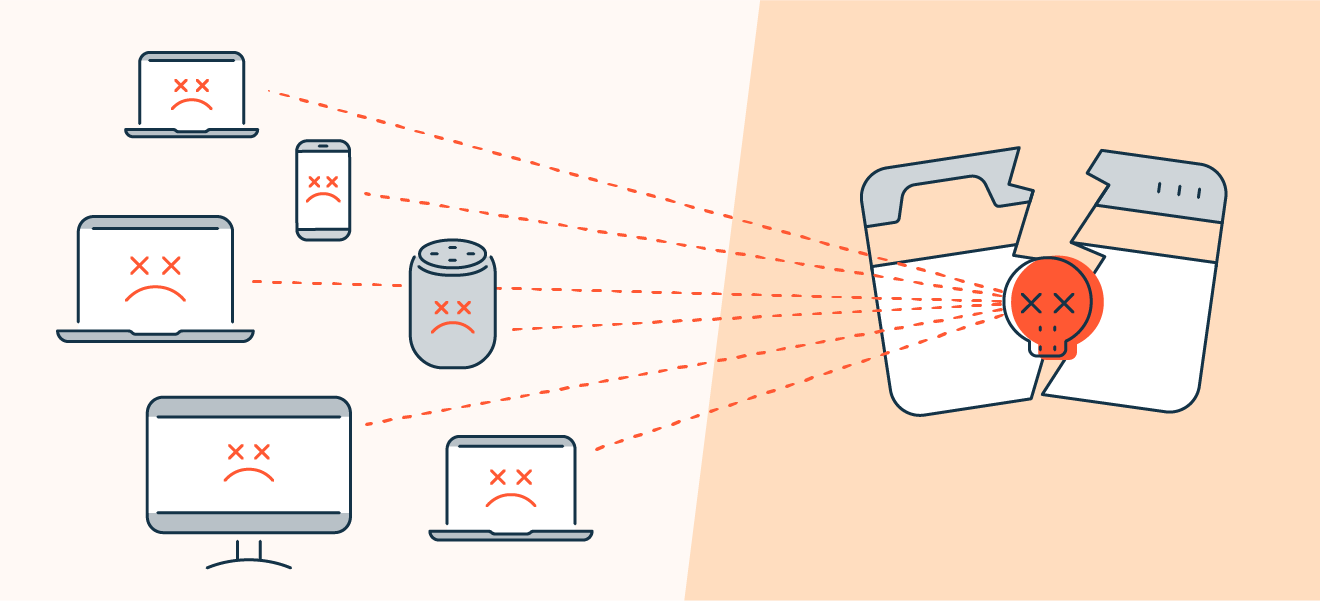

Botnet là một mạng lưới những con bot như vậy, thường được hình thành bởi một nhóm máy tính (hoặc các thiết bị khác) đã bị lây nhiễm bởi malware và nằm dưới sự kiểm soát của chủ malware. Những botnet này được dùng để tấn công (và thường là lây nhiễm) các máy tính và thiết bị khác.

Hacker sẽ làm mọi thứ có thể để đảm bảo nạn nhân không biết mình đã bị lây nhiễm, từ đó lợi dụng botnet càng lâu càng tốt.

botnet là gì

Trong số nhiều mối đe dọa về an ninh mạng thường xuyên xảy ra trên internet, các cuộc tấn công DDoS (từ chối dịch vụ) được xem là nguy hiểm bậc nhất và cũng rất khó để chống trả. Theo số liệu thống kê từ Kaspersky, số lượng các cuộc tấn công DDoS trên toàn thế giới trong quý III/2022 được ước tính là khoảng 57.116 vụ, tăng 47% so với cùng kỳ năm trước. Chính điều đó đã khiến nhiều doanh nghiệp sốt sắng tìm kiếm những giải pháp ngăn chặn các cuộc tấn công của botnet.

Các cuộc tấn công DDoS thường sử dụng botnet, vốn là những máy tính hoặc các thiết bị khác đã bị lây nhiễm malware, và nay nằm dưới sự kiểm soát của hacker. Hacker cũng có thể sử dụng những botnet này nhằm thực hiện nhiều hình thức tấn công mạng khác nhau, như đánh cắp dữ liệu, chiếm đoạt tài khoản, thu thập nội dung web…

Botnet được tạo ra như thế nào?

Để tạo botnet, hacker bắt đầu bằng cách tạo ra malware (hoặc mua một malware có sẵn, có thể tinh chỉnh được) với chức năng điều khiển từ xa một máy tính hoặc thiết bị bị lây nhiễm.

Điều đáng chú ý về botnet là sau khi một máy tính đã bị can thiệp, nó có thể lây nhiễm sang các thiết bị khác trong quá trình tương tác, ví dụ như thông qua việc tự động gửi đi email spam. Với phương thức này, hacker có thể nắm quyền kiểm soát hàng trăm, hàng ngàn, hay thậm chí là hàng triệu máy tính.

Botnet được tạo ra như thế nào?

Malware được dùng ở đây thường là virus kiểu Trojan, tức những virus có thể giả dạng là các tập tin vô hại, đánh lừa người dùng bấm vào để khởi chạy. Ví dụ:

- Một tập tin đính kèm email tưởng chừng vô hại, như một hình ảnh hấp dẫn, một tài liệu quan trọng (hóa đơn, khuyến mãi đặc biệt)… Bấm vào download tập tin đính kèm sẽ kích hoạt quá trình cài đặt malware.

- Phần mềm (hoặc tập tin EXE) tải về từ một nguồn không đáng tin cậy, có khả năng là một malware botnet.

- Quảng cáo hoặc thông báo popup, mà khi bấm vào sẽ tải về một tập tin thực thi (EXE).

Ngoài ra, cũng cần lưu ý rằng malware không chỉ lây nhiễm máy tính cá nhân và laptop, mà còn smartphone và thậm chí là các thiết bị IoT như camera giám sát, máy chơi game console…

Botnet có thể lây lan, hay lây nhiễm các thiết bị khác, theo con đường chủ động và thụ động.

- Chủ động: botnet có thể tự lây lan mà không cần sự can thiệp từ người dùng. Thông thường, một botnet chủ động có một cơ chế tìm kiếm các vật chủ tiềm năng khác trên internet (ví dụ: các máy tính với lỗ hổng bảo mật) và sẽ lây nhiễm chúng khi có thể.

- Thụ động: botnet chỉ có thể lây nhiễm các thiết bị khác với sự trợ giúp từ con người. Ví dụ, botnet có thể thực hiện một cuộc tấn công phishing hoặc social engineering để lây nhiễm các thiết bị khác.

Cuộc tấn công của botnet là gì?

Nói đơn giản, một cuộc tấn công của botnet là bất kỳ hành động ác ý nào được thực hiện bởi hacker hoặc tội phạm mạng bằng cách sử dụng botnet.

Hình thức tấn công botnet phổ biến nhất là DDoS (tấn công từ chối dịch vụ). Hacker sẽ sử dụng botnet để gửi một lượng lớn yêu cầu và/hoặc truy cập đến một website hoặc máy chủ web để làm nó bị quá tải, khiến nó không thể phục vụ người dùng thực sự (đó là lý do của cái tên “từ chối dịch vụ”).

Tuy nhiên, còn có các hình thức tấn công ác ý khác có thể được thực hiện bởi botnet, bao gồm:

- Tấn công spam: khi một máy chủ web với SMTP hoặc POP3 bị biến thành một phần của botnet, nó có thể bị lợi dụng để gửi email spam hoặc lừa đảo nhằm đánh lừa người nhận, làm lây nhiễm malware lên thiết bị của nạn nhân, và các mục đích khác.

- Đào tiền mã hóa: một mối đe dọa an ninh mạng phổ biến trong vài năm gần đây là các botnet bị biến thành hệ thống đào tiền mã hóa để phục vụ mưu cầu tài chính của kẻ tấn công.

- Giả mạo lưu lượng: tạo ra lưu lượng truy cập web giả, hoặc quảng cáo với các lượt bấm giả, để thu lợi nhuận.

- Đòi tiền chuộc: lây nhiễm ransomware lên các thiết bị và đòi tiền mới “thả” thiết bị ra, hoặc buộc người dùng chuyển tiền thanh toán để gỡ thiết bị của họ ra khỏi botnet.

- Spyware: botnet theo dõi hoạt động của người dùng, như mật mã, thông tin thẻ tín dụng, và các dữ liệu nhạy cảm khác, rồi sau đó báo cáo chúng về chủ botnet. Kẻ tấn công lúc này có thể bán dữ liệu nhạy cảm trên chợ đen.

Ngoài ra, botnet cũng có thể là mặt hàng mua bán hoặc thuê mướn bởi các hacker khác.

Các loại botnet khác nhau

Chúng ta có thể phân biệt các loại botnet khác nhau dựa trên cách chúng được kẻ tấn công điều khiển. Có khá nhiều phương thức khác nhau mà hacker có thể lợi dụng để ra lệnh và kiểm soát botnet; một số tinh vi hơn nhiều so với số khác.

Với các botnet quy mô lớn, sẽ có một herder chính, hay chủ nhân botnet, điều khiển toàn bộ botnet từ một máy chủ trung tâm. Trong khi đó, những herder nhỏ khác kiểm soát một phần nhỏ hơn của botnet.

Dù có nhiều loại botnet khác nhau, dưới đây là những loại botnet phổ biến nhất:

- Ra lệnh và điều khiển (C&C): trong loại này, mọi thiết bị trong botnet liên lạc với một herder hoặc máy chủ trung tâm.

- IRC: hay Internet Relay Chat. Loại botnet này tập trung vào việc sử dụng các phương thức liên lạc băng thông hẹp và đơn giản (như mIRC) để che giấu danh tính và tránh bị phát hiện.

- Telnet: đối với loại botnet này, mọi thiết bị trong botnet được kết nối đến máy chủ ra lệnh chính, do đó có thể xem nó là một nhóm phụ của botnet C&C nêu trên. Điểm khác biệt là các máy tính mới được thêm vào botnet thông qua một đoạn mã quét chạy trên máy chủ bên ngoài. Một khi đoạn mã quét phát hiện ra có lượt đăng nhập, nó sẽ lây nhiễm malware vào thiết bị vừa đăng nhập qua SSH.

- Tên miền: một thiết bị bị nhiễm malware truy cập các trang web hay tên miền phát lệnh. Chủ botnet có thể nâng cấp mã tùy ý.

- P2P: loại botnet này không kết nối đến một máy chủ trung tâm, mà thay vào đó là kết nối ngang hang. Mỗi thiết bị bị nhiễm trong botnet vừa đóng vai trò máy chủ lẫn máy khác.

Những thách thức trong chặn đứng và phòng ngừa các cuộc tấn công của botnet

Với việc có quá nhiều botnet đang tồn tại trên internet hiện nay, chuẩn bị trước các biện pháp bảo vệ không bao giờ là điều thừa thãi – nhưng nói thì dễ hơn làm. Botnet liên tục tiến hóa để tận dụng lợi thế từ những lỗ hổng bảo mật. Do đó, mỗi botnet có thể rất khác biệt so với botnet khác.

Những kẻ điều hành botnet biết rằng càng có nhiều địa chỉ IP và thiết bị tham gia vào cuộc tấn công, càng khó để các công nghệ ngăn chặn bot lọc ra chính xác các yêu cầu truy cập website và API ác ý, cũng như cho phép các yêu cầu hợp lệ từ khách hàng hay đối tác.

Sự bùng nổ của các thiết bị IoT với khả năng gán địa chỉ IP càng giúp việc lây lan của botnet trở nên dễ dàng hơn bao giờ hết. Các thiết bị IoT về cơ bản dễ bị tác động hơn máy tính cá nhân, vì chúng sở hữu những biện pháp bảo vệ yếu kém hơn. Các thiết bị IoT bị lây nhiễm sẽ cho phép kẻ tấn công dễ dàng triển khai những cuộc tấn công kín kẽ theo kiểu “mưa dầm thấm lâu”, trong đó một lượng lớn địa chỉ IP nhưng chỉ thực hiện một số ít yêu cầu mà thôi. Loại hình tấn công của botnet này đặc biệt khó phát hiện và bảo vệ nếu chỉ đánh giá hành vi IP hay mạng.

Nói đơn giản, chặn đứng và phòng ngừa các cuộc tấn công của botnet đòi hỏi những kỹ thuật phát hiện tinh vi.

Cách chặn đứng và phòng ngừa các cuộc tấn công của botnet

Cập nhật phần mềm thường xuyên

Virus và malware mới được tạo ra mỗi ngày, do đó điều quan trọng là phải đảm bảo toàn bộ hệ thống của bạn luôn ở trạng thái mới nhất để ngăn chặn các cuộc tấn công của botnet.

Rất nhiều cuộc tấn công của botnet được thiết kế để lợi dụng các lỗ hổng trong ứng dụng hay phần mềm mà nhiều khả năng đã được vá thông qua các bản vá hay bản cập nhật bảo mật. Do đó, hãy tạo thói quen cập nhật phần mềm và OS định kỳ. Bạn sẽ không muốn một ngày đẹp trời bị lây nhiễm malware hay gặp phải bất kỳ mối đe dọa bảo mật nào chỉ bởi lười cập nhật phần mềm đâu!

Giám sát chặt chẽ mạng đang dùng

Giám sát chặt chẽ mạng để phát hiện các hoạt động bất thường. Việc này sẽ hiệu quả hơn nhiều nếu bạn nắm bắt được lưu lượng truy cập thường ngày và hành vi bình thường của mọi thứ liên quan.

Giám sát mạng 24/7 nên được thực hiện nếu có thể, bằng cách sử dụng các giải pháp phân tích và thu thập dữ liệu có thể tự động phát hiện hành vi bất thường, như các cuộc tấn công của botnet chẳng hạn.

Giám sát các lượt đăng nhập thất bại

Một trong những mối đe dọa lớn nhất mà các công ty trực tuyến phải đối phó là chiếm đoạt tài khoản, hay ATO. Botnet thường được sử dụng để kiểm tra một lượng lớn username và password nhằm chiếm được quyền truy cập vào tài khoản người dùng.

Giám sát tỷ lệ đăng nhập thất bại thường ngày sẽ giúp bạn thiết lập được một cơ sở chung, từ đó tạo các cảnh báo nếu tỷ lệ này tăng vọt, báo hiệu một cuộc tấn công của botnet có thể đang xảy ra. Nên nhớ rằng kiểu tấn công “mưa dầm thấm lâu” đến từ một lượng lớn địa chỉ IP khác nhau đôi lúc đánh lừa được các cảnh báo này.

Triển khai một giải pháp phát hiện botnet tiên tiến

Cách tốt nhất để bảo vệ website và máy chủ khỏi bị tấn công botnet là đầu tư vào các phần mềm phát hiện botnet thời gian thực, được tích hợp nhiều phương pháp ngăn chặn bot cấp cao.

Dù hacker hiện nay sử dụng nhiều kỹ thuật tinh vi để che giấu botnet, một số giải pháp AI có thể phân tích hành vi thời gian thực để phát hiện lưu lượng truy cập từ botnet và chặn đứng mọi hoạt động của botnet trước khi chúng tiếp cận máy chủ của bạn. Triển khai giải pháp quản lý và bảo vệ trước bot cũng có thể giúp cải thiện thời gian phản hồi của máy chủ.

Các cuộc tấn công của botnet có thể để lại hậu quả tàn khốc. Với các phương thức nêu trên, bạn có thể tạo được một lớp rào chán hiệu quả trước các cuộc tấn công của botnet và malware.

Các tìm kiếm liên quan đến chủ đề “Botnet là gì”

| Cách kiểm tra máy có bị botnet không | Quét botnet |

| Botnet có trên điện thoại không | Code botnet |

| Mua botnet | Cách cài botnet |

| Thuê botnet | DDoS botnet |

Bài viết liên quan

IPSec là gì? Công dụng và quy trình vận hành của IPSec